Cybercrime: Keine Frage ob, sondern nur wann

Cybercrime ist ein wachsendes Problem und betrifft Unternehmen aller Art und Größe. Die Trefferquote der Angreifer schnellte im letzten Jahr alarmierend nach oben. Spielentscheidend ist zu wissen, was im Ernstfall zu tun ist.

Lesedauer: 7 Minuten

Cybersicherheit ist ein wachsendes Risiko, sind sich Martin Heimhilcher, WK Wien-Spartenobmann Information und Consulting, und Robert Lamprecht, Direktor IT Advisory von KPMG, (v.l.) einig

Im letzten Jahr war hierzulande jeder sechste Cyberangriff erfolgreich, so die aktuelle Studie „Cybersecurity in Österreich”. Österreichweit wurden dafür 1158 Unternehmen vom Beratungsunternehmen KPMG und dem Kompetenzzentrum Sicheres Österreich (KSÖ) befragt. Zum Vergleich: Im Vorjahr war nur jeder zehnte Angriff ein Erfolg für die Cyberkriminiellen.

„Man muss in schnelle Handlungsfähigkeit investieren, um Ausfällen vorzubeugen.”

Martin Heimhilcher

Obmann Sparte Information & Consulting

Wachsende Professionalisierung

Diese Kriminalitätsform ist ein wachsendes gesamtgesellschaftliches Problem, dass nicht nur Österreich betrifft. Denn die Angreifer agieren zunehmend professioneller und ihre technischen Mittel werden effektiver. Unter diesen neuen Um[1]ständen verfehlen etablierte Schutz- und Sensibilisierungsmaßnahmen bei Unternehmen mitunter ihre Wirkung. „Es ist keine Frage ob, sondern viel eher, wann ein Unternehmen Opfer eines Cyberangriffs wird”, warnt Martin Heimhilcher, WK Wien-Spartenobmann Information und Consulting, im Rahmen der Präsentation dieser Studie. Bestes Beispiel sind Deepfakes - deren Einsatz verdoppelte sich im Vergleich zum Vorjahr.

Häufige Angriffsarten

Ein Blick auf die Fokusauswertung der Studie im Hinblick rein auf Wiener Unternehmen - in der Bundeshauptstadt wurden 697 Betriebe befragt -, sind diese zu 88 Prozent mit Phishingattacken (E-Mail-Links mit falschen Webseiten zum Abgreifen von Daten) und zu 85 Prozent mit Malware (E-Mail-Anhänge mit versteckten Schadprogrammen) konfrontiert. Am dritthäufigsten sind Wiener Betriebe mit dem CEO-/CFO-Fraud konfrontiert - 51 Prozent berichten von Fällen, in denen sich Angreifer als Chef ausgaben, um Mitarbeiter zu Finanztransaktionen oder zur Herausgabe von Daten zu bewegen. Social Engineering rangiert auf Platz vier (47 Prozent) - hier bauen Angreifer eine soziale Beziehung zu Personen aus dem Unternehmen auf, beispielsweise um vertrauliche Daten zu erhalten. Fast ebenso häufig kommen Desinformationskampagnen vor. „Hier wird etwa über Soziale Medien eine Falschinformation über ein Unternehmen gestreut, beispielsweise, dass es einem Hackerangriff zum Opfer fiel”, erläutert Robert Lamprecht, Direktor IT Advisory von KPMG. Über das Internet verbreitet sich diese Falschinformation rasant aus und ruft verunsicherte Partner und Kunden auf den Plan, die wissen wollen, wie es denn um die Sicherheit ihre Daten vor Ort steht. Im Unternehmen erzeugt dies Chaos und Verunsicherung, was die Aufmerksamkeit bündelt. Eine gute Ablenkung, denn im Windschatten dieser Ausnahmesituation findet der eigentliche Angriff statt. „Zum Beispiel wird ein Phishing-Mail nachgeschickt”, erzählt Lamprecht. 45 Prozent der befragten Unternehmen geben an, davon in den letzten zwölf Monaten Opfer geworden zu sein - viele sogar mehrmals, wie die Studie zeigt. Sehr heikel sind Angriffe innerhalb ihre Lieferkette, wovon 46 Prozent der Befragten berichten. Hier suchen Hacker für ihren Angriff das schwächste Glied in der Kette aus, was Auswirkungen auf sämtliche Partnerbetriebe hat - etwa, wenn ein Unternehmen in Folge still steht oder Daten abhandenkommen.

Lösegeldforderungen

Lösegeldforderungen sind übrigens keine Seltenheit. Jedes dritte Unternehmen (33 Prozent) in Österreich bezahlte bereits zumindest einmal eine solche Forderung. „Bezahlt man tatsächlich, gilt man als williges Opfer und wird eher wieder zur Zielscheibe”, gibt Lamprecht zu bedenken.

Wichtige Sicherheitsmaßnahmen

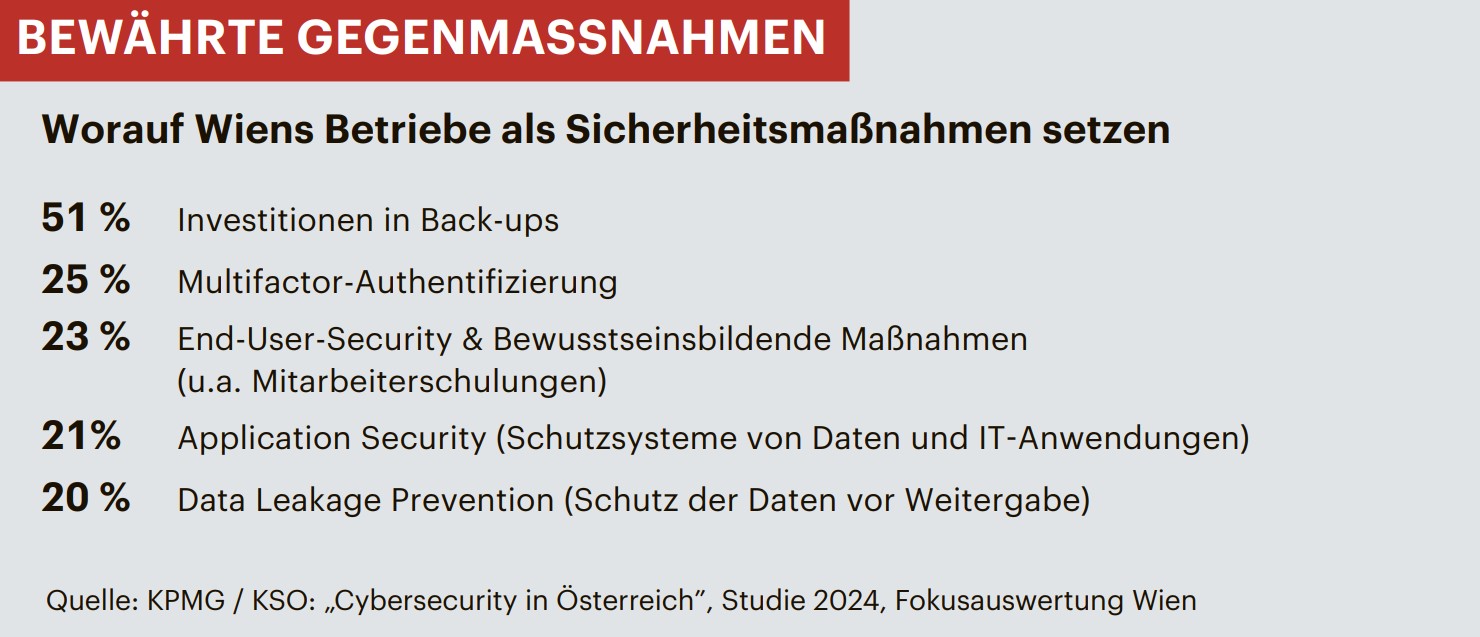

Präventive Vorkehrungen sind unerlässlich, denn ein Hackerangriff kann Unternehmen wochenlang völlig stillstehen lassen und damit existenzbedrohend sein. „Man muss also in die schnelle Handlungsfähigkeit investieren, um Ausfällen vorzubeugen oder diese zu minimieren”, gibt Heimhilcher zu bedenken. Denn ist ein Angriff erfolgreich, werden die Zugriffe auf das System und damit auch auf die eigenen Daten durch den Hacker gesperrt. Für 44 Prozent der gehackten Unternehmen dauerte dieser totale Stillstand ein bis zwei Wochen, für 13 Prozent sogar einen ganzen Monat. Ein Back-up zu erstellen ist daher für Heimhilcher der erste Schritt, um weniger erpressbar zu sein. „Verwahren Sie das separat und trennen Sie es vom Internet”, so der Spartenobmann. Dann sei sichergestellt, dass niemand online auf die Daten zugreifen kann. Dennoch bedarf es zur Prävention ein gutes und aktuell gehaltenes IT-Sicherheitssystem. Gerade für EPU und KMU ist dies eine Herausforderung, da diese kleinen Unternehmen über keine eigene IT-Abteilung verfügen. Daher rät Heimhilcher, sich einen IT-Dienstleister des Vertrauens an die Seite zu holen, der auf IT Security spezialisiert ist. „Im besten Fall hat dieser den Angriff bereits remote entdeckt und vereiteln können”, beschreibt Heimhilcher. Wenn wirklich etwas passiert, bringt eine Cybersecurity-Versicherung Entlastung. Neben der Schadensabsicherung stehen deren Mitarbeiter bei einem Angriff auch beratend zur Seite. Zwar wächst die Anzahl der Abschlüsse österreichweit, was auf ein steigendes Gefahrenbewusstsein hindeutet. Doch sehen die Experten gerade in Wien Aufholbedarf. „Hier hinken die Wiener KMU österreichweit hinterher”, schildert Lamprecht.Im Ernstfall steht die Cybersecurity-Hotline der WKO Unternehmen rund um die Uhr mit ihrer Expertise zur Verfügung und kann über die Hotline auch ein Kontakt zu einem spezialisierten IT-Dienstleister in der Nähe herstellen.

Wienspezifische Cyberrisiken

Von einem weiteren Anwachsen der Cyberkriminalität geht auch Magdalena Tsolaki aus, Expertin für Software-Sicherheit des IT-Spezialisten und Software-Entwicklers iteratec am Wiener Standort. Als sogenannte White Head Hackerin gehört es unter anderem zu ihrem Aufgabengebiet, Systeme auf mögliche Angriffsflächen hin abzuklopfen. „Hacker wissen oft nicht sofort, wie wertvoll gestohlene Daten sind, der Wert wird anschließend im Darknet ermittelt. Deshalb können auch kleine Unternehmen Opfer von Cyberangriffen werden. Ähnlich wie bei der Serie ‚Storage Wars’, wo der Wert erst nach dem Kauf erkannt wird”, gibt Tsolaki zu bedenken. Für Wien sieht die IT-Sicherheitsexpertin eine regional stärkere Bedrohungslage. Besondere Wachsamkeit ist zudem für Firmen geboten, die medial bekannt sind oder ein populäres Produkt anbieten. Denn sie werden öfter Opfer gezielter Attacken, unabhängig von ihrer Unternehmensgröße. Doch um das konkrete Risiko eines Unternehmens zu ermitteln, rät Tsolaki im ersten Schritt eine Selbsteinschätzung der Risiken und Sicherheitsmaßnahmen vorzunehmen. Eine umfassende Bedrohungsanalyse können IT-Security-Experten liefern, da sie die Eintrittswahrscheinlichkeit von Schäden besser einschätzen und unerkannte Schwachstellen aufdecken können.

Wie die APA den Cyberangriff erlebte

Aus Angst vor Reputationsverlust schweigen viele Betriebe nach einer erfolgreichen Cyberattacke. Das spielt jedoch den Tätern in die Hände, etwa weil Bedrohungslagen schwerer erkannt werden. Die Austria Presse Agentur (APA) entschied sich hingegen bewusst, an die Öffentlichkeit zu gehen, als die IT-Systeme der Unternehmensgruppe im November 2022 Ziel eines Hackerangriffs wurden. Eine Ransomware-Attacke, die zwar relativ glimpflich, aber dennoch erfolgreich verlief. „Die Hacker haben bei einem Ransomware-Angriff drei Ziele. Das erste ist, die Daten abzusaugen Das zweite ist, diese zu verschlüsseln, um eine Erpressungsgrundlage zu haben. Das dritte Ziel gilt der Zerstörung des Back-ups”, führt APA-IT-Geschäftsführer Clemens Prerovsky aus. „Letzteres konnten wir zum Glück verhindern. Wären alle drei Ziele erreicht worden, wäre das wesentlich unangenehmer verlaufen”, so Prerovsky. Zwar prallen an der Firewall der APA täglich über 1000 Cyberattacken ab, wie Prerovsky schildert. Doch war hier wegen einer Sicherheitslücke ein Eindringen ins System und so das Zugreifen auf einen internen Exchange-Server möglich. Die Servicedienste wie die Nachrichtenproduktion und der Betrieb von Kundensystemen waren nicht in Mitleidenschaft gezogen, wie Prerovsky betont. „Hacker sind ein hochorganisiertes Unternehmensnetzwerk mit sehr spezialisierter Aufgabenverteilung. Zum Beispiel gibt es eigene Access-Broker, die gezielt herauszufinden versuchen, wo sich ein Zugang zu einem Unternehmen legen lässt. Der wird hergestellt und dann an die nächste Hackergruppe verkauft. Genau so ist das auch bei uns passiert”, ergänzt der Experte.

Hilfreich in der Krise

Doch was hat dem über 500 Mitarbeiter starken Unternehmen geholfen, diese Krise zu bewältigen? „Wir waren auf so ein Szenario vorbereitet”, beschreibt der APA-IT-Chef. Daher konnte man auch umgehend reagieren. Als eine der technisch hilfreichsten Maßnahmen stellte sich die Netzwerksegmentierung heraus: „Auf diesem Netzwerk waren nur zwei Server, auf die die Hacker zugreifen konnten. Wären dort zum Beispiel hundert gewesen, wäre der Hackerangriff völlig anders abgelaufen.” Ebenso entscheidend war u.a. ein gut funktionierender Virenscanner über alle Endgeräte hinweg, um gegebenenfalls parallel stattfindende Angriffe zu erkennen. Organisatorisch war es der Krisenstab, der sich vor Ort traf, und auchdas Krisenhandbuch, das zur Bewältigung maßgeblich beitrug. Prerovsky: „Das ist eine norme Entlastung. Wir haben in dieser Situation nicht den Luxus, dass man Dinge linear abarbeiten kann. Sollten Unternehmen keinen fertigen Krisenplan in der Schublade liegen haben, sollten sie einen erstellen, um zu wissen, wie man agiert.” Darüber hinaus wurde die APA durch eine Cyberversicherung unterstützt. „Als Unternehmen hat man nicht täglich oder wöchentlich mit so einem Angriff zu tun. Die Versicherung schon. Für die ist das Routine, was neue Sichtweisen einbringt und extrem hilfreich für uns war.”

Weitere Schritte

Zwar konnte dank all dieser Maßnahmen die Cyberattacke in zwei Tagen abgewehrt werden, doch war das gesamte IT-Team tagelang mit der Nachbearbeitung beschäftigt. Denn um auf Nummer sicher zu gehen, wurden etwa alle rund 90 Server unter Quarantäne auf Schadsoftware überprüft, bevor man sie wieder ans Netz ließ. Alle anderen Einschränkungen waren laut APA nach rund eineinhalb Wochen wieder behoben.